Prima di concentrarci nel dettaglio su quanto messo in evidenza dal rapporto PwC sulla sicurezza informatica, anche in relazione all’Internet of Things, precisiamo due cose che riguardano la cyber security del nostro Paese:

- il fatto che l’Italia sia al 54esimo posto mondiale per velocità della connessione Internet, come riportato dalla sezione News del comparatore SuperMoney, non fa della rete dello Stivale un posto sicuro;

- l’arretratezza nel campo dello sviluppo dell’Internet of Things potrebbe essere un beneficio perché alcune forme di violazione non possono essere messe in atto, perché al nostro Paese, mancano proprio alcuni upgrade della tecnologia IoT.

Nonostante i progressi tecnologici che si fanno giorno per giorno, con i nuovi approcci al web e alle sue funzionalità anche più intangibili, due su tutte Big Data e IoT, gli hacker stanno migliorando e le imprese sono sempre più a rischio. L’aggiornamento dei linguaggi e delle tecnologie non frena la voglia dei cyber pirati di spingersi oltre al proprio limite dimostrando di essere sempre a conoscenza delle nuove invenzioni e dei nuovi topics della rete.

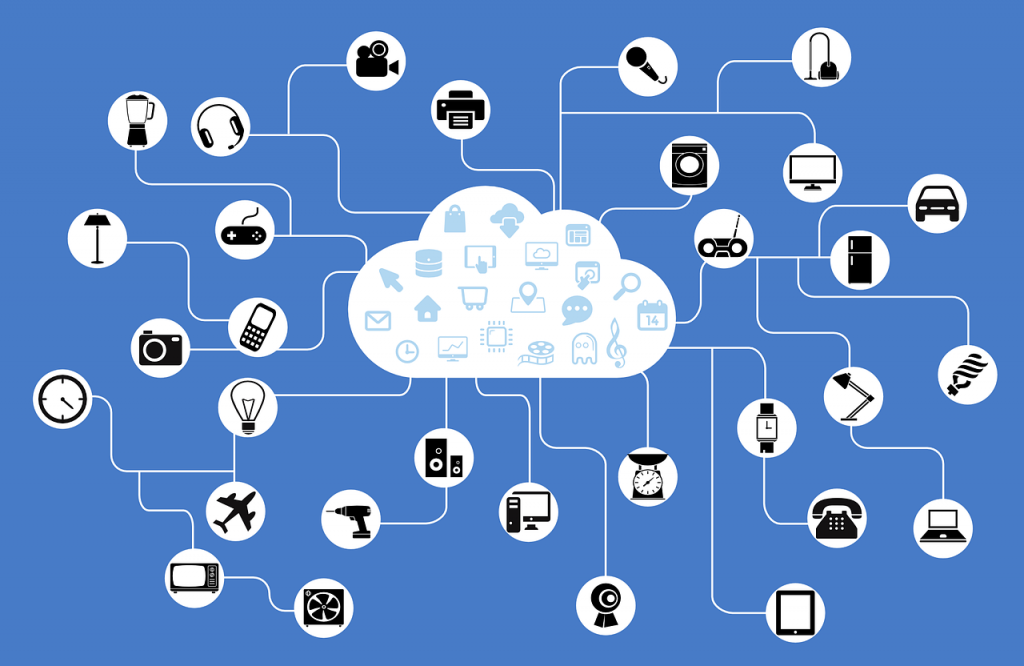

A creare sempre più problemi sarà soprattutto l’Internet of Things, che rappresenterebbe sempre di più il futuro per aziende, ma anche privati e quindi potrebbe essere il soggetto preso di mira dagli hacker. Questo è quello che emerge dal rapporto sulla sicurezza globale PwC e che ci aspetterebbe nel 2016.

Rapporto PwC e Internet of Things: quanto siamo vulnerabili?

Attualmente il numero di data breach (incidenti sulla sicurezza rilevati) è salito del +38% nel 2015 rispetto all’anno precedente e la crescita è in doppia cifra da 5 anni.

Il rapporto PwC ha identificato 59 milioni di incidenti di sicurezza informatica, anche se la cifra reale è probabilmente molto più alta e non computabile in maniera precisa perché alcuni non sono tracciabili o non vengono comunicati.

Il focus attuale degli hacker è la violazione dei cloud di smartphone e computer portatili, che ha avuto una crescita del 152% nel 2015 rispetto al 2014: violare il cloud è un operazione difficile e molto redditizia, sia per la soddisfazione personale di essere riusciti a eludere controlli fittissimi, sia dal punto di vista della raccolta di dati sensibili che possono essere riutilizzati.

Nei prossimi cinque anni, i pirati cibernetici si concentreranno sull’Internet of Things, mondo destinato a crescere da 13 miliardi di dispositivi a 30 miliardi, secondo la società di ricerca IDC. Ciò significa che ci saranno molti più dispositivi da poter hackerare, molto più vulnerabili rispetto ai cloud e molto più “protagonisti” all’interno della vita delle aziende.

Ecco alcuni consigli per la sicurezza dei nostri dispositivi Internet of Things

Cosa dobbiamo fare per evitare problemi con i nostri dispositivi IoT? Vediamo alcune semplici linee guida che potrebbero fare al caso nostro:

- prima di acquistare un dispositivo collegato a Internet, bisogna valutare attentamente le opinioni e le recensioni online: non c’è niente di meglio del parere di chi ha già provato un oggetto per determinarne la sicurezza;

- è sconsigliato comprare le novità: aspettando un po’ di tempo dall’uscita di un oggetto si può acquistarlo senza bug e con alcune problematiche delle prime versioni risolte;

- riflettere su quali dati vogliamo affidare agli oggetti IoT: se abbiamo qualcosa che non vogliamo che venga hackerato, lasciamo l’oggetto disconnesso.

Per le aziende, invece, la soluzione per evitare spiacevoli inconvenienti è quella di aumentare il budget per la sicurezza informatica e procedere gradualmente nell’integrare questa tecnologia nella propria azienda: la formazione completa del personale è prioritaria per quello che riguarda un approccio consapevole e in totale sicurezza a reti tradizionali e tecnologie IoT che rappresentano una forma di investimento e guadagno, ma anche di vulnerabilità e possibile perdita di utili.