Grazie ai controlli intelligenti dei privilegi basati sul rischio CyberArk protegge l’accesso a workload e servizi cloud dei clienti. La società ha, infatti, annunciato nuove funzionalità per la protezione dell’accesso ai servizi cloud e moderne infrastrutture per tutti gli utenti.

Nello specifico, la soluzione CyberArk Secure Cloud Access fornisce accesso just-in-time senza privilegi permanenti alle console di gestione cloud e ai servizi in esecuzione in ambienti multi-cloud. I nuovi controlli di sicurezza garantiscono un accesso sicuro a ogni livello degli ambienti cloud. Questo senza limitare o modificare le modalità di accesso in essere utilizzate da sviluppatori e altri utenti.

Una ricerca evidenzia che l’85% delle aziende utilizzerà tre o più fornitori di cloud pubblico nei prossimi 12 mesi. Tuttavia solo il 9% sta adottando un approccio agile e olistico alla protezione delle identità in tutti gli ambienti, rendendole così più vulnerabili agli attacchi basati su identità. La piattaforma CyberArk Identity Security aiuta le organizzazioni a ottenere visibilità e contesto per i rischi legati all’identità in ambienti cloud. Il tutto passando dagli insight all’azione e abilitando la migrazione delle policy di accesso permanente a zero privilegi permanenti.

CyberArk protegge riducendo la finestra di esposizione

“La bonifica e la rimozione di autorizzazioni e diritti non necessari e non utilizzati da parte di amministratori, dipendenti, service account e macchine è fondamentale per mantenere una postura di accesso con il minimo privilegio. La nostra ricerca mostra le grandi difficoltà affrontate dalle aziende in quest’area,” ha dichiarato Melinda Marks, practice director, cybersecurity, Enterprise Strategy Group (ESG). “Combinando maggiore automazione e l’esperienza utente degli sviluppatori con il suo approccio zero privilegi permanenti e controlli just-in-time per il cloud, CyberArk protegge le aziende. Lo fa consentendo di ridurre la finestra di esposizione e risparmiando ai team di cybersecurity attività manuali.”

“La bonifica e la rimozione di autorizzazioni e diritti non necessari e non utilizzati da parte di amministratori, dipendenti, service account e macchine è fondamentale per mantenere una postura di accesso con il minimo privilegio. La nostra ricerca mostra le grandi difficoltà affrontate dalle aziende in quest’area,” ha dichiarato Melinda Marks, practice director, cybersecurity, Enterprise Strategy Group (ESG). “Combinando maggiore automazione e l’esperienza utente degli sviluppatori con il suo approccio zero privilegi permanenti e controlli just-in-time per il cloud, CyberArk protegge le aziende. Lo fa consentendo di ridurre la finestra di esposizione e risparmiando ai team di cybersecurity attività manuali.”

CyberArk Secure Cloud Access riduce il rischio con controlli Least Privilege e Just-in-Time

Incluso nella CyberArk Identity Security Platform, Secure Cloud Access consente di elevare le autorizzazioni just-in-time ai ruoli applicando un accesso con privilegio minimo. Questo permette a sviluppatori e amministratori cloud di mantenere agile l’operatività e ridurre i rischi di furto di credenziali e di accesso eccessivo.

Le nuove funzionalità includono:

- Capacità di identificare i rischi di errata configurazione IAM in ambienti multi-cloud.

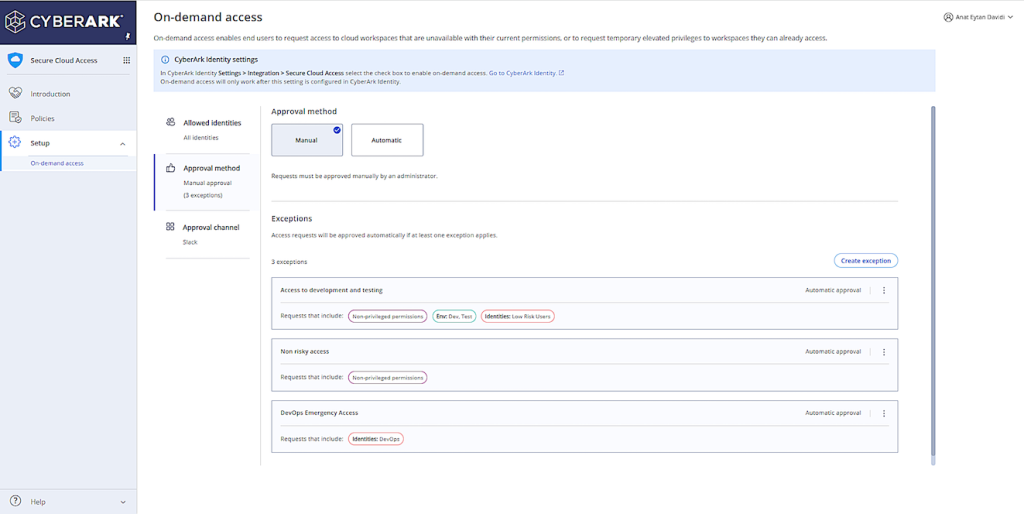

- Nuovi workflow di approvazione automatica basati sul contesto per l’accesso ad alto rischio ai servizi cloud.

- Supporto aggiuntivo per l’amministrazione delegata, che consente di gestire le approvazioni a livello di team o dipartimento.

- Ampliamento della copertura per l’accesso just-in-time al fine di supportare workload infrastrutturali di breve durata in Google Cloud Platform.

- Presenza di nuovi data center in Australia, Canada, Regno Unito, Germania e India per soddisfare le richieste di queste funzionalità.

CyberArk Identity Security Platform offre controlli flessibili e basati sul rischio per proteggere l’accesso a diverse risorse. Ma anche per identità umane e non, che includono applicazioni SaaS, workload e servizi cloud da parte di bot, service account, utenti aziendali, amministratori IT, sviluppatori software, cloud engineer e fornitori di terze parti.

“I servizi cloud hanno permesso alle aziende di fornire nuove applicazioni con estrema rapidità, creando però anche innumerevoli nuove identità e metodi di attacco. I controlli di protezione sono spesso in ritardo rispetto alla scala di questi nuovi ambienti. Questo contribuisce al debito di cybersecurity. CyberArk protegge offrendo soluzioni di sicurezza cloud che ottimizzino l’automazione e la riduzione del rischio. Il nostro obiettivo è contribuire a colmare questo divario,” ha concluso Matt Cohen, CEO di CyberArk. “Investiamo continuamente per offrire soluzioni di sicurezza cloud complete e innovative, come Secure Cloud Access, che contribuiscono a migliorare drasticamente la protezione delle identità nel cloud.”

“I servizi cloud hanno permesso alle aziende di fornire nuove applicazioni con estrema rapidità, creando però anche innumerevoli nuove identità e metodi di attacco. I controlli di protezione sono spesso in ritardo rispetto alla scala di questi nuovi ambienti. Questo contribuisce al debito di cybersecurity. CyberArk protegge offrendo soluzioni di sicurezza cloud che ottimizzino l’automazione e la riduzione del rischio. Il nostro obiettivo è contribuire a colmare questo divario,” ha concluso Matt Cohen, CEO di CyberArk. “Investiamo continuamente per offrire soluzioni di sicurezza cloud complete e innovative, come Secure Cloud Access, che contribuiscono a migliorare drasticamente la protezione delle identità nel cloud.”